金色百科 | 什么是多重签名冷钱包?安全性如何?

作者:Onkar Singh,CoinTelegraph;编译:五铢,金色财经

一、什么是多重签名冷钱包?

多重签名 (multisig) 冷钱包通常被认为是存储数字资产最安全的方式之一,可提供额外的防盗保护。然而,即使是这些先进的安全措施也并非万无一失,正如 2025 年 2 月的 Bybit 黑客攻击所证明的那样。

在深入研究其安全性之前,让我们先分析一下多重签名冷钱包到底是什么。

冷钱包解释

冷钱包是一种加密货币存储方法,它保持离线状态并与互联网断开连接。这种设置使黑客远程访问资金变得更加困难。示例包括:

硬件钱包(例如 Ledger、Trezor)

纸钱包

隔离计算机(从未连接到互联网的设备)。

冷钱包通过将私钥离线保存,可降低网络攻击(如网络钓鱼或恶意软件)的风险。但多重签名是什么?

让我们来一探究竟。

多重签名 (multisig) 解释

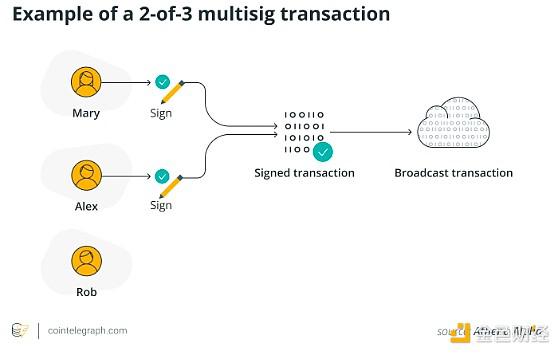

多重签名技术需要多个私钥来批准交易,而单签名钱包只需要一个密钥。可以将其视为联名银行账户,任何提款都需要两个或多个签名者来批准。

常见的多重签名设置包括:

2-of-3 多重签名:3 个密钥中的任意 2 个必须批准交易。

3-of-5 多重签名:需要 5 个密钥中的任意 3 个。

5-of-7 多重签名:7 个密钥中的任意 5 个必须签名。

这一额外的安全层意味着,即使一个密钥被泄露,攻击者也无法单方面转移资金。

谁使用多重签名冷钱包?

加密货币交易所:防止内部欺诈和未经授权的提款。

机构投资者:保护大量加密货币的对冲基金和家族理财室。

去中心化自治组织 (DAO):通过多重签名治理管理共享基金的团体。

二、多重签名冷钱包如何工作?

多重签名冷钱包需要来自受信任方的多个私钥来批准和授权交易,通过防止单点故障来增强安全性。

要了解多重签名冷钱包的工作原理,想象一下银行的保险箱需要两个或更多钥匙才能打开。没有一个人可以单独访问内容 —— 必须有多个受信任方在场。

多重签名冷钱包将这一概念应用于数字资产,通过要求多个私钥来授权交易来增加额外的安全性。

以下是它在加密世界中的工作原理:

密钥分发:钱包所有者生成多个私钥,并将它们分发给受信任的各方或设备。例如,在 3-of-5 多重签名冷钱包设置中,密钥可以分发给不同的角色,以增强安全性和问责制。例如,密钥 1 可以分配给 CEO 作为主要决策者,而密钥 2 则分配给首席财务官进行财务监督。首席法律官持有密钥 3 以确保遵守法规,而密钥 4 则作为离线备份存储在安全的隔离位置。最后,密钥 5 可以分配给首席安全官,负责网络安全协议。

交易请求:当有人想从钱包中提取资金时,他们必须首先创建交易提案——就像填写一张需要多个签名才能处理的支票一样。

批准流程:然后将提案发送给授权签名者。在 3-of-5 设置中,五个密钥持有者中至少有三个必须批准该请求,就像三个不同的银行工作人员需要一起解锁保险箱一样。此过程可防止任何个人进行未经授权的转账,即使一个密钥持有者受到威胁或恶意行为也是如此。

广播交易:一旦收集到所需数量的签名,交易就会广播到区块链网络。只有这样,付款才会最终确定并记录在公共账本上。如果没有达到最低批准数量,交易仍不完整——就像银行拒绝处理没有所需签名的支票一样。

三、多重签名冷钱包如何遭受黑客攻击

尽管多重签名钱包具有安全性优势,但它并不能免受攻击。黑客经常利用实施、人类行为或第三方服务中的弱点。

让我们通过一些例子来进一步理解:

1.供应链攻击(Bybit 黑客攻击,2025 年)

2025 年 2 月,黑客入侵了多重签名流程,导致 Bybit 交易所损失了价值 15 亿美元的以太坊。

攻击过程如下:

Bybit 使用 3-of-5 多重签名冷钱包,这意味着需要任何三个授权签名才能转移资金。

攻击者破坏了第三方钱包提供商 (SafeWallet) 的基础设施。

他们入侵了 SafeWallet 的开发人员设备,注入了恶意代码,改变了多重签名过程。

Bybit 的安全团队批准了看似合法的交易,但实际上,资金被重定向到黑客控制的地址。

此次攻击凸显了依赖第三方提供商保障钱包安全的风险。即使你的私钥是安全的,受到攻击的服务仍可能使资金面临风险。

2. 社会工程攻击

多重签名钱包需要人工批准,而黑客可以操纵人们。

例如,在 2022 年,黑客使用网络钓鱼电子邮件瞄准了加密基金的高级员工。一旦攻击者获得了他们工作设备的访问权限,他们就会使用恶意软件记录私钥输入。由于多重签名只需要 2-of-3 批准,因此攻击者绕过了安全性。

3. 流氓内部人员和勾结

多重签名系统的好坏取决于其参与者。如果恶意员工是 2-of-3 或 3-of-5 设置的一部分,他们可能会与黑客勾结签署欺诈性交易。

例如,在 2019 年,一位交易所高管与攻击者合谋批准了 2 亿美元的未经授权的提款。这一事件导致转向更分散的签名方法。

4. 智能合约漏洞

一些多重签名钱包集成了智能合约来自动化交易;然而,如果智能合约包含编码错误,攻击者可以利用它。

例如,2017 年,Parity Multisig Wallet 中的一个错误导致黑客冻结了价值超过 1.5 亿美元的 ETH,导致资金无法使用。

四、如何让多重签名冷钱包更安全

为了使多重签名冷钱包更安全,请使用更高的签名门槛,实施多层身份验证,并将密钥存储在安全的、地理位置分散的位置。

如上所述,多重签名冷钱包仍然是最好的安全解决方案之一,但您必须采取额外的预防措施以最大限度地降低风险,包括:

使用更高的阈值(例如,4-of-7 而不是 2-of-3):所需签名越多 = 攻击者越难破解足够多的密钥。

实施多层身份验证:结合密码、生物识别和硬件安全模块 (HSM) 来访问密钥。

Shamir 的秘密共享:将私钥拆分为多个片段,需要重建这些片段才能使用原始密钥。

隔离签名设备:使用离线设备签署交易,防止远程黑客攻击。

按地理位置分发密钥:将密钥存储在不同位置或由单独的保管人保管,以避免单点故障。

密钥轮换策略:定期更换密钥持有者并重新生成密钥,以降低访问被盗的风险。

定期安全审核:聘请第三方专家审查您的钱包设置并检测漏洞。

独立共同签名者:让外部安全公司或受信任的第三方参与其中,作为签名者之一,以防止内部勾结。

访问日志和警报:使用日志系统监控密钥使用情况并接收可疑活动警报。

多方计算 (MPC):使用私钥永远不会完全组装的加密协议,增加额外的安全层。

五、多重签名冷钱包仍然值得吗?

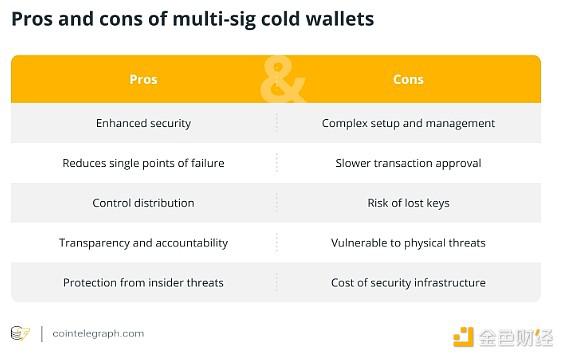

对于那些希望保护其加密货币资产免遭盗窃和欺诈的人来说,多重签名冷钱包仍然是最佳选择之一。但是,不应忽视它们的复杂性和潜在的漏洞,尤其是在供应链攻击的情况下。

是的,多重签名冷钱包仍然是存储大量加密货币的最佳安全选择之一。但是,它们并非万无一失。

2025 年 2 月的 Bybit 黑客攻击是一个警钟:即使是复杂的多重签名冷钱包也可能通过供应链攻击受到损害,攻击者利用用于生成或存储私钥的系统或硬件中的漏洞。

这次攻击强调了不仅要依赖多重签名钱包的技术设置,还要考虑更广泛的安全生态系统的重要性,包括设备的物理安全性和密钥管理流程的完整性。

因此,虽然多重签名冷钱包提供了强大的保护,但它们也带来了一系列挑战。多重签名系统的设置和管理十分复杂,密钥丢失的风险以及潜在的物理威胁漏洞可能会带来诸多困难,尤其是对于经验不足的用户而言。此外,在时间紧迫的情况下,交易审批流程较慢也会带来不便。

最终,决定多重签名冷钱包是否是您数字资产安全的正确选择取决于权衡其优势与局限性。如果您管理着大量加密货币资产并且可以处理复杂性,多重签名钱包可提供传统钱包难以比拟的高水平安全性。另一方面,如果您不准备投资必要的基础设施或无法安全地管理多个密钥,更简单的钱包解决方案可能更合适。

同样重要的是要记住,没有任何安全措施是完全无风险的。正如最近的黑客攻击所见,更广泛的安全环境在保护您的资产方面发挥着重要作用。为了使多重签名冷钱包真正有效,密钥持有者必须保持警惕,保持强大的网络安全实践,并定期评估潜在风险。