2024 区块链安全与反洗钱年度报告解读之安全态势

上周,我们发布了慢雾出品 | 2024 区块链安全与反洗钱年度报告,接下来我们把报告分为四篇文章来解读,剖析报告中的关键内容,帮助读者更全面深入地理解当前区块链生态系统中的关键安全挑战和机遇。本篇主要聚焦区块链生态安全态势。

在安全领域,2024 年延续了以往的严峻态势。黑客攻击事件频发,尤其是针对中心化平台的攻击占据着主导地位。与此同时,智能合约漏洞和社会工程学攻击仍是黑客的主要作恶手段,而钓鱼攻击的方式更加隐蔽,手段更加复杂,用户资产的保护仍面临重大挑战。供应链安全问题也在 2024 年引发更多关注,多个知名项目遭遇恶意代码注入攻击,导致大量用户资产丢失。

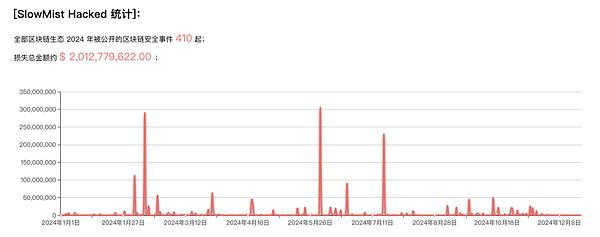

根据慢雾区块链被黑事件档案库(SlowMist Hacked) 统计,2024 年共发生安全事件 410 件,损失高达 20.13 亿美元。对比 2023 年(共 464 件,损失约 24.86 亿美元),损失同比下降 19.02%。

注:本报告数据基于事件发生时的代币价格,由于币价波动和部分未公开事件的损失未纳入统计等因素,实际损失应高于统计结果。

(https://hacked.slowmist.io/statistics/?c=all&d=2024)

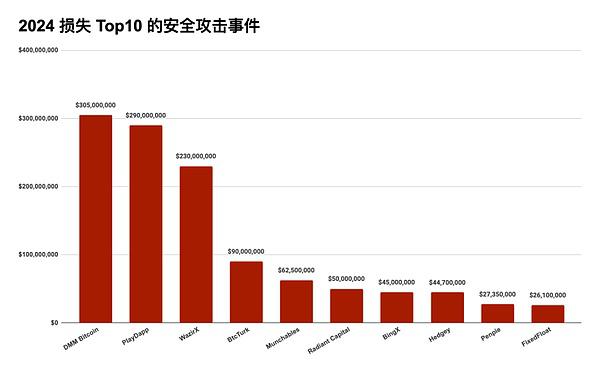

典型攻击事件

(2024 损失 Top10 的安全攻击事件)

DMM Bitcoin

2024 年 5 月 31 日,日本加密货币交易所 DMM Bitcoin 表示,其官方钱包中的 4,502.9 BTC 被非法转移,造成价值约 482 亿日元的损失。据悉,DMM Bitcoin 安全事件的损失金额在加密货币黑客攻击史上排名第七,是自 2022 年 12 月以来最大的一次攻击。同时,此前日本曾发生过两起重大加密货币交易所黑客攻击事件,即 2014 年的 Mt.Gox 事件和 2018 年的 Coincheck 事件,被盗金额分别为 4.5 亿美元和 5.34 亿美元。此次 DMM Bitcoin 攻击事件成为日本第三大此类案件。12 月 23 日,据美国联邦调查局(FBI)通报,美国联邦调查局(FBI)、国防部网络犯罪中心(DC3)以及日本警察厅(NPA)提醒公众,此次盗窃与 TraderTraitor 威胁活动相关,TraderTraitor 也被跟踪记录为 Jade Sleet、UNC4899 和 Slow Pisces。TraderTraitor 活动通常以针对同一公司多名员工的社交工程攻击为特征。

据悉,2024 年 3 月底,一名伪装成 LinkedIn 招聘人员的朝鲜黑客联系了 Ginco 公司的员工,Ginco 是一家总部位于日本的企业级加密货币钱包软件公司。黑客向目标员工发送了一个链接,指向一个托管在 GitHub 上的恶意 Python 脚本,声称这是一个入职测试。目标员工将 Python 代码复制到自己的 GitHub 页面上,结果遭到入侵。5 月中旬后,TraderTraitor 黑客利用会话 Cookie 信息冒充被攻击的员工,成功访问 Ginco 公司未加密的通信系统。5 月底,黑客可能利用此访问权限篡改了 DMM Bitcoin 员工的合法交易请求,导致 4,502.9 BTC 被盗。最终,盗取的资金被转移到 TraderTraitor 控制的钱包中。

PlayDapp

2024 年 2 月 9 日,区块链游戏平台 PlayDapp 遭攻击,黑客入侵了 PlayDapp (PLA) 代币智能合约。黑客非法获取了私钥,从而改变了智能合约的所有权和铸币权限,将其转移到自己的账户上。黑客移除了现有管理员的授权,并非法铸造了 2 亿个 PLA 代币。事发后不久,PlayDapp 通过链上交易向黑客发送消息,要求归还被盗资金并提供 100 万美元白帽奖励,但最终谈判失败。2 月 12 日,黑客再次非法铸造了 15.9 亿 PLA 代币,但由于交易所已采取冻结措施,市场流通已被停止,未能流通。4 月 1 日,据 PlayDapp 披露,2024 年 1 月 16 日,PlayDapp 团队收到了黑客伪造的邮件,该邮件精心设计,具有与其常收到的来自主要合作交易所的常规信息请求邮件完全相同的标题、发件人邮件地址(包括用户名和域名)以及内容。分析表明,当执行邮件附件中的恶意代码时,受害者的电脑安装了一个篡改的远程访问多会话工具,随后被黑客远程控制,导致管理员私钥被盗。

WazirX

2024 年 7 月 18 日,印度加密货币交易所 WazirX 的多签钱包被监测到发生多笔可疑交易。7 月 19 日,据 WazirX 在 X 平台发布网络攻击的初步调查结果,他们的一个多重签名钱包遭遇了网络攻击,损失超过 2.3 亿美元。该钱包共有六个签署人 —— 五名来自 WazirX 团队成员和一名来自 Liminal 的成员,负责交易验证。每笔交易通常需要 WazirX 团队三名签署人(这三名签署人都使用 Ledger 硬件钱包以确保安全)批准后,才会由 Liminal 的签署人进行最终批准。此次网络攻击源于 Liminal 界面上显示的数据与实际交易内容之间的差异,在攻击发生时,Liminal 界面显示的交易信息与实际签署的内容不符。WazirX 怀疑黑客通过替换载荷,将钱包控制权转移给了自己。

BtcTurk

2024 年 6 月 22 日,土耳其加密货币交易所 BtcTurk 遭攻击,损失约 9 千万美元。BtcTurk 在 6 月 22 日的声明中表示:“此次网络攻击影响了我们热钱包中 10 种加密货币余额的一部分,大部分存储在冷钱包中的资产仍然安全。”据 Binance 首席执行官 Richard Teng 透露,Binance 已冻结了其中价值 530 万美元的被盗资产。

Munchables

2024 年 3 月 27 日,Blast 生态项目 Munchables 遭攻击,损失约 6,250 万美元。同日,Blast 创始人 Pacman 发推表示:“Blast 核心贡献者已通过多重签名获得 9,700 万美元的资金。感谢前 Munchables 开发者选择最终退还所有资金,且不需要任何赎金。”

Radiant Capital

2024 年 10 月 17 日,Radiant Capital 在 X 发文表示意识到 BNB Chain 和 Arbitrum 上的 Radiant 借贷市场存在问题,Base 和主网市场已暂停交易。据慢雾安全团队分析,此次事件是 Radiant 黑客非法控制 3 个多签权限后,升级了恶意合约以窃取资金。10 月 18 日,Radiant 发布事件分析报告表示,此次事件导致约 5 千万美元的损失,黑客通过复杂的恶意软件注入技术,成功入侵了至少三位核心贡献者的设备,这些被入侵的设备随后被用来签署恶意交易。12 月 6 日,Radiant 发布被攻击事件的最近进展,Radiant 聘请的安全公司 Mandiant 将此次攻击归因于 UNC4736,通常被称为 AppleJeus 或 Citrine Sleet。Mandiant 高度认为 UNC4736 与朝鲜民主主义人民共和国(DPRK)有关。

BingX

2024 年 9 月 20 日,据加密货币交易所 BingX 公告,新加坡时间 9 月 20 日凌晨 4 点左右,BingX 的安全系统检测到针对一个热钱包的未经授权的入侵。据慢雾安全团队统计,此次事件导致的损失约达 4,500 万美元。根据 MistTrack的分析,Indodax 黑客和 BingX 黑客之间疑似存在联系,这两起攻击事件的黑客使用了同一个地址洗钱,且都指向了朝鲜黑客 Lazarus Group。

Hedgey Finance

2024 年 4 月 19 日,Hedgey Finance 遭攻击,黑客进行了一系列恶意交易,导致其在 Ethereum 和 Arbitrum 两条链上损失总计约 4,470 万美元。此次事件的根本原因是缺少对用户参数输入的验证操作,使得黑客能够操纵并获得未经授权的代币批准。

Penpie

2024 年 9 月 4 日,去中心化流动性收益项目 Penpie 遭攻击,黑客获利约 2,735 万美元。据慢雾安全团队分析,此次事件的核心在于 Penpie 在注册新的 Pendle 市场时,错误地假设所有由 Pendle Finance 创建的市场都是合法的。然而,Pendle Finance 的市场创建流程是开放式的,允许任何人创建市场,并且其中的关键参数如 SY 合约地址,可以由用户自定义。利用这一点,黑客创建了一个含有恶意 SY 合约的市场合约,并利用 Penpie 池子在获取奖励时需要对外部 SY 合约调用的机制,借助闪电贷为市场和池子添加了大量的流动性,人为放大了奖励数额,从而获利。

FixedFloat

2024 年 2 月 16 日,根据链上数据,加密货币交易平台 FixedFloat 遭攻击,损失约 409 枚 BTC(约 2,117 万美元)和 1,728 枚 ETH(约 485 万美元)。FixedFloat 针对此次攻击事件表示:这次黑客攻击是由于安全结构中的漏洞引起的外部攻击,并不是由员工所实施,用户资金并未受影响。4 月 2 日,FixedFloat 在 X 平台表示其再次遭受了 2 月 16 日攻击事件的黑客的攻击。黑客设法利用了 FixedFloat 使用的第三方服务中的漏洞。这两次攻击事件给 FixedFloat 造成总计约 2,900 万美元损失。

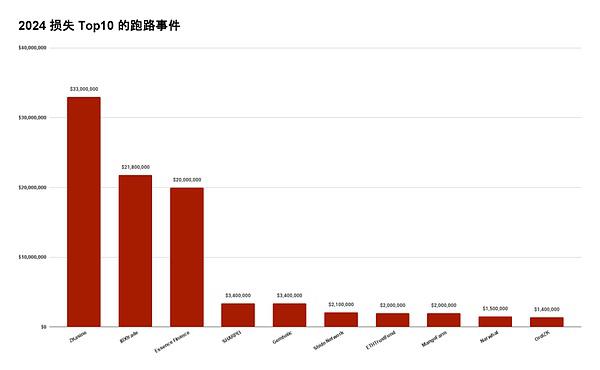

Rug Pull

Rug Pull 是一种骗局,其本质是恶意项目方造势吸引用户投资,等到时机成熟便“拉毯子”,卷款跑路。根据慢雾区块链被黑事件档案库(SlowMist Hacked) 统计,2024 年 Rug Pull 事件达 58 起,导致损失约 1.06 亿美元。

(2024 损失 Top10 的跑路事件)

随着 Meme 币热潮的到来,许多用户在投机和 FOMO 情绪驱使下,忽视了潜在风险。一些发币方甚至无需向用户描绘愿景或提供白皮书,仅凭一个概念或口号,便能炒作出热度吸引用户购买代币,而低廉的作恶成本导致跑路事件层出不穷。以下是恶意项目方的常见操作:

虚假宣传和造势:通过夸大技术实力或市场潜力,以及虚假合作或名人背书等手段,吸引用户投资。

操控代币价格:项目方通常会预先持有大量代币,通过操控市场价格制造繁荣假象,吸引更多资金入场。

代币合约设置漏洞:通过在智能合约中预留后门,项目方可以随时提取资金或销毁流动性池。

人间蒸发:在跑路前夕,项目方往往会关闭官方网站、社交账号或解散社群,切断与投资者的联系。

了解恶意项目方的操作手法后,我们可以发现,这些骗局往往利用的是用户的投机心理和对高收益的渴望。要避免成为这类骗局的受害者,关键是保持警惕,增强防范和验证能力,以下方法可以帮助用户尽可能避免参与到会跑路的项目:

审查项目背景:关注团队成员的真实性和背景,查看其过往项目是否有不良记录。

是否经过审计:查看项目是否经过专业的安全审计。

关注社区反馈:加入项目的社交媒体或论坛,观察社区的活跃度和讨论内容,警惕过多的吹捧或不合理承诺。

分散投资:不要把所有资金投入一个项目,避免因单一项目造成重大损失。

警惕高收益诱惑:天上不会掉馅饼,高收益往往伴随高风险,对于“快速翻倍”,“零风险”等不切实际的承诺需格外谨慎。

完整报告的链接如下,也可直接点击阅读原文跳转,欢迎阅读并分享 :)

中文:https://www.slowmist.com/report/2024-Blockchain-Security-and-AML-Annual-Report(CN).pdf

英文:https://www.slowmist.com/report/2024-Blockchain-Security-and-AML-Annual-Report(EN).pdf